2023. 9. 26. 14:00ㆍ보안/모의 침투

AAA 서버

"AAA 서버"는 네트워크 및 정보 시스템에서 사용되는 중요한 인증 및 권한 부여 시스템의 한 부분이다. AAA는 "Authentication" (인증), "Authorization" (권한 부여), 그리고 "Accounting" (계정 기록)의 약자로, 이러한 기능을 수행하는 서버를 가리킨다.

AAA 서버는 네트워크 및 정보 시스템에서 보안 및 권한 관리를 효과적으로 관리하기 위해 사용된다. 가장 일반적으로 사용되는 프로토콜 중 하나는 RADIUS(Remote Authentication Dial-In User Service)이며, 다른 프로토콜로는 TACACS+ (Terminal Access Controller Access Control System Plus)가 있다. AAA 서버는 사용자 및 장치 인증, 권한 부여 및 계정 기록을 관리하여 네트워크 및 시스템 보안을 강화하고 관리한다.

AAA 구성 요소

Authentication (인증)

- 인증은 사용자 또는 장치가 시스템에 로그인하려는 것이 정당한지 확인하는 프로세스다. 사용자가 제공한 신원 정보(예: 사용자 이름과 암호)를 검증하거나, 생체 인식(지문, 홍채 등) 또는 다른 인증 방법을 사용하여 사용자를 확인한다. 인증 후, 사용자 또는 장치는 시스템에 액세스할 수 있다.

Authorization (권한 부여)

- 권한 부여는 인증된 사용자 또는 장치에 대한 권한을 관리하는 과정이다. 이것은 사용자가 어떤 자원에 액세스할 수 있는지, 어떤 작업을 수행할 수 있는지를 결정하는 것을 포함한다. 권한 부여 규칙은 일반적으로 역할 기반이며, 사용자 그룹 또는 역할에 따라 다르게 설정된다.

Accounting (계정 기록)

- 계정 기록은 사용자 또는 장치의 활동을 추적하고 기록하는 프로세스를 의미한다. 이것은 로그인 및 로그아웃 시간, 액세스한 자원, 수행한 작업, 등을 포함한다. 계정 기록은 보안 감사, 리소스 사용 추적 및 문제 해결을 위해 중요하다.

그 밖의 설명

IEEE 802.1x -> dot1x

NAD(Network Access Device)

aaa new-model

supplicant : dot1x 절차를 인지하는 host

guest 장비 : dot1x 를 이해 못 하는 host

auth-proxy 기능

인증 통신 프로토콜

kerberos

radius [udp] 사용자 인증 -> 전송 중에 암호만 암호화

tacacs+ [tcp] 장비 인증 -> 전체 세션을 암호화 / 인증, 권한부여, 책임성을 분리

NAD

Network Access Device (NAD)는 네트워크 환경에서 사용되는 장치로, 사용자나 장치가 네트워크에 접속하고 리소스에 액세스하는 데 필요한 역할을 수행한다. NAD는 네트워크의 엑세스 레이어에 위치하며, 주로 인증, 권한 부여, 보안 및 네트워크 관리를 지원한다.

NAD는 주로 스위치, 라우터, 방화벽, 원격 액세스 서버, 등과 같은 다양한 네트워크 장치로 구현된다. 이러한 장치는 네트워크 보안 및 관리에 필수적이며, 사용자와 장치가 네트워크에 안전하게 연결될 수 있도록 지원한다.

NAD의 주요 역할과 예시

인증과 권한 부여 (Authentication and Authorization)

- NAD는 사용자 또는 장치의 인증 정보를 수신하고 인증 서버(주로 AAA 서버)와 상호 작용하여 사용자의 신원을 확인한다. 인증이 성공하면 NAD는 권한 부여 정보를 요청하고, 사용자 또는 장치에 대한 권한을 부여한다. 이것은 사용자나 장치가 네트워크 리소스에 액세스하는 데 필요한 권한을 관리하는 과정이다.

포트 제어와 VLAN 할당 (Port Control and VLAN Assignment)

- NAD는 스위치나 라우터와 같은 네트워크 장비와 연결되어 네트워크 포트를 제어한다. 사용자 인증 후, NAD는 해당 포트에 대한 접근 권한을 설정하거나 제어한다. 또한 VLAN(Virtual Local Area Network)을 할당하여 특정 그룹의 사용자를 분리하거나 네트워크 트래픽을 관리한다.

보안 감시 (Security Monitoring)

- NAD는 네트워크에서 발생하는 활동을 모니터링하고, 악성 행위나 보안 위협을 탐지하는 데 사용된다. 예를 들어, 불법적인 접근 시도나 비정상적인 트래픽을 감지하고 보고할 수 있다.

포트 보안 및 게스트 액세스 관리 (Port Security and Guest Access Management)

- NAD는 포트 보안 설정을 관리하여 무단 액세스를 방지하고, 게스트 네트워크 액세스를 관리할 수 있다. 게스트 사용자에게는 제한된 리소스에만 액세스 권한을 부여하며, 내부 네트워크를 보호한다.

네트워크 관리 및 연결 모니터링 (Network Management and Connection Monitoring)

- NAD는 네트워크 연결을 모니터링하고 문제를 식별하여 네트워크 관리자에게 알린다. 이는 네트워크의 가용성과 성능을 유지하고 문제를 신속하게 해결하는 데 도움이 된다.

토폴로지

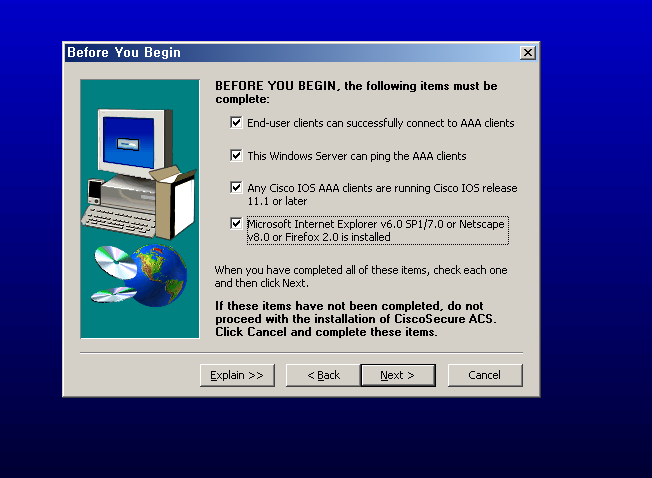

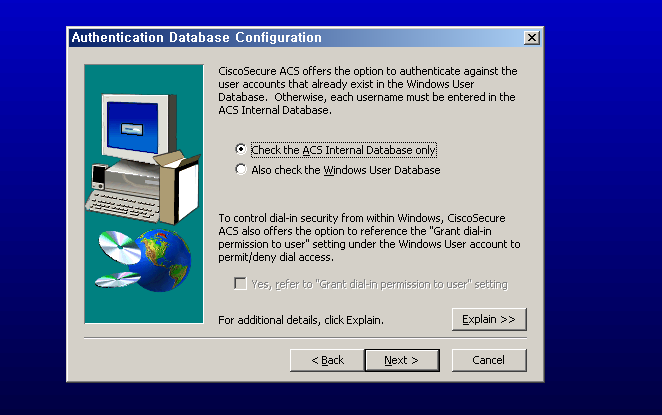

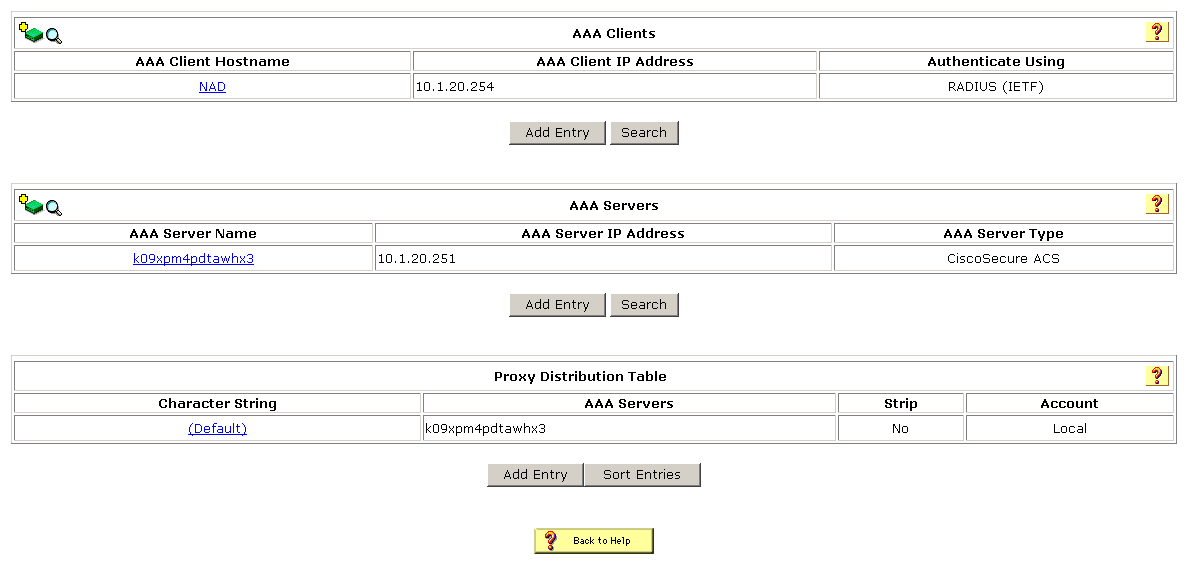

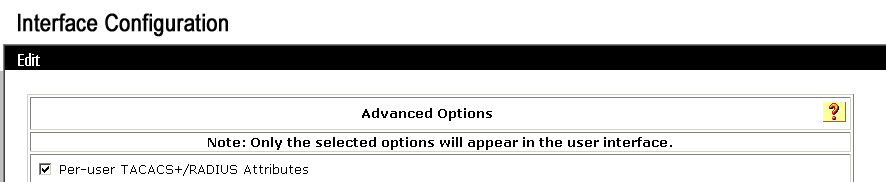

ACS 서버 설정

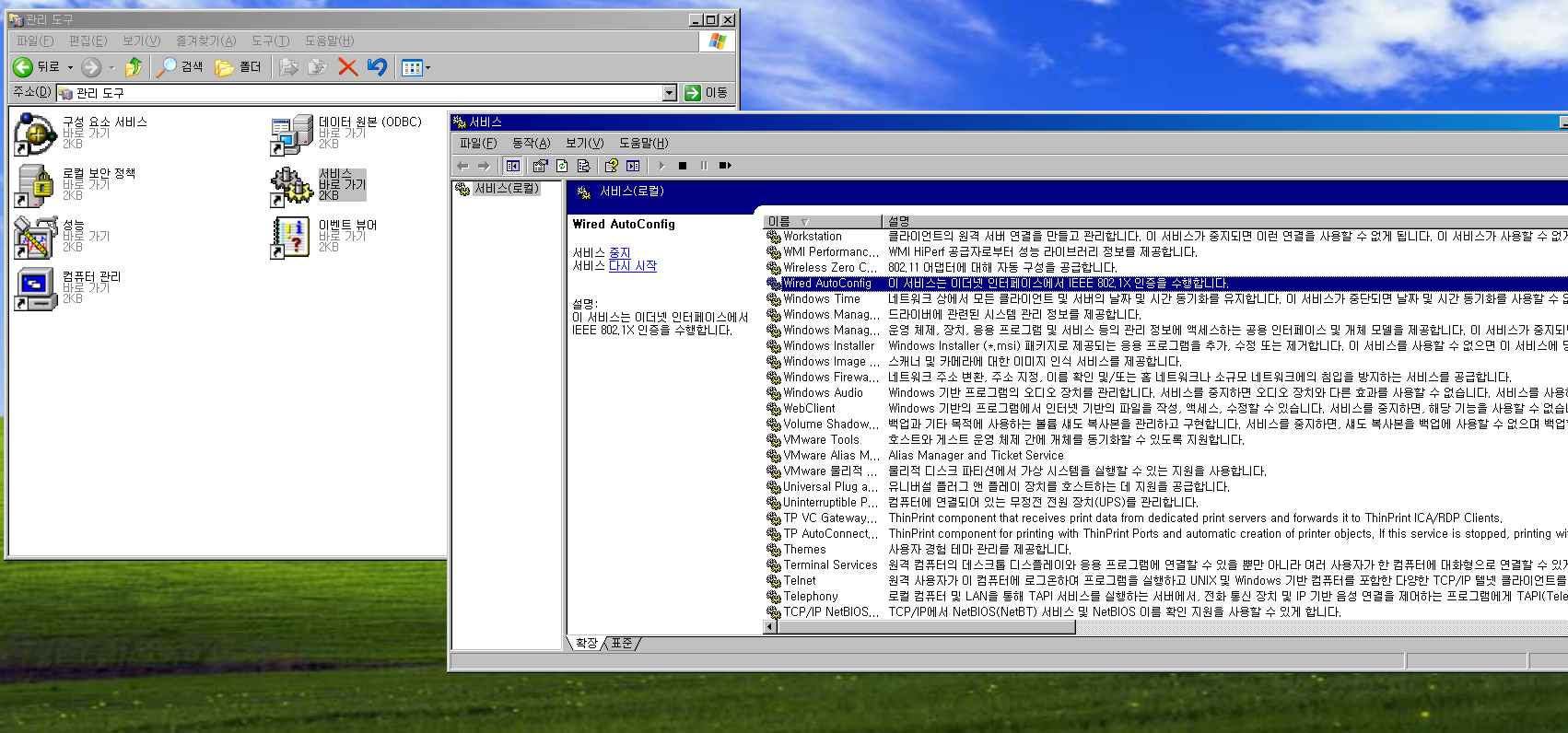

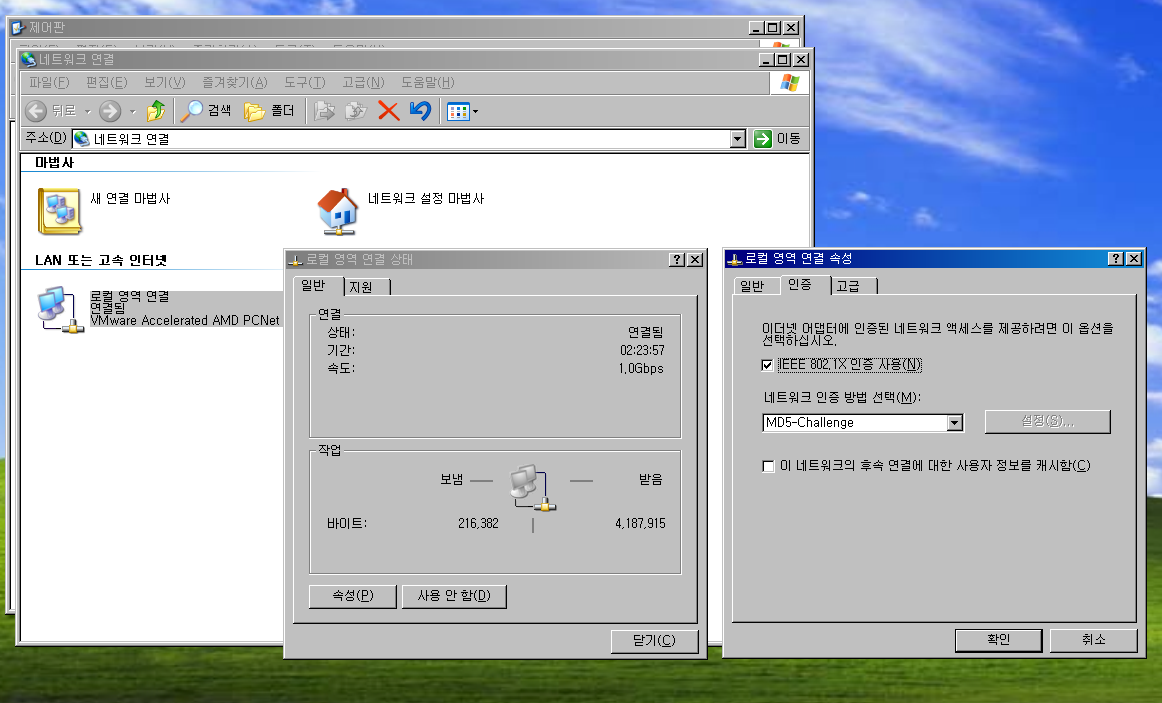

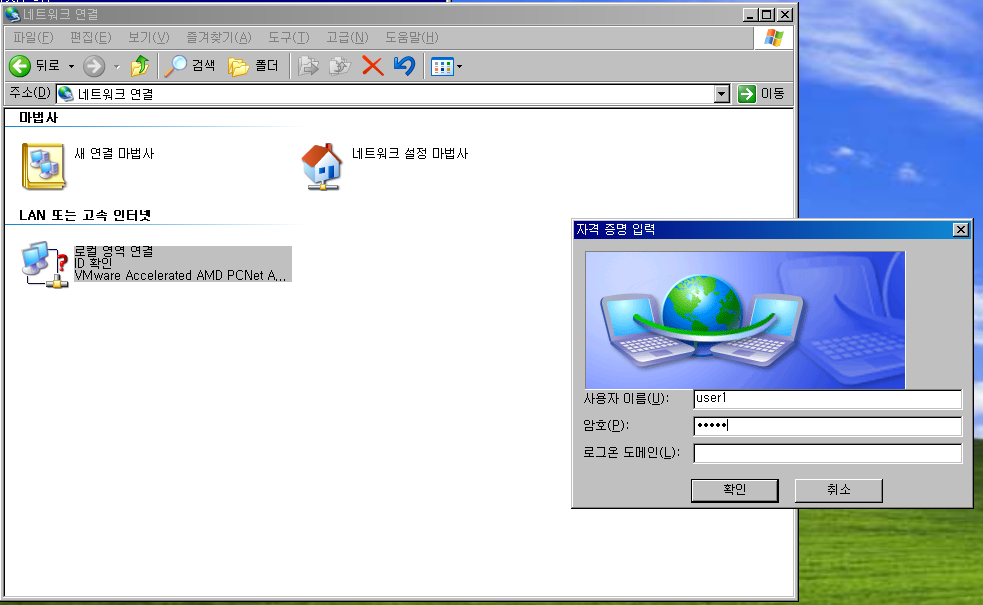

supplicant 설정

NAD 설정

NAD(config)#aaa new-model

NAD(config)#aaa authentication dot1x default group radius

NAD(config)#aaa authorization network default group radius

NAD(config)#aaa accounting dot1x default start-stop group radius

NAD(config)#aaa accounting system default start-stop group radius

NAD(config)#radius-server host 10.1.20.251 key cisco123

NAD(config)#dot1x system-auth-control

NAD#test aaa group radius user1 12345 legacy

Attempting authentication test to server-group radius using radius

User was successfully authenticated.

NAD(config)#int f 1/2

NAD(config-if)#sw mo a

NAD(config-if)#dot1x port-control auto

NAD(config-if)#shutdown

NAD(config-if)#dot1x auth-fail vlan 44

NAD(config-if)#dot1x guest-vlan 55

NAD(config-if)#dot1x auth-fail max-attempts 2

NAD(config-if)#dot1x timeout reauth-period 300

인증 실패

NAD#clear mac-address-table static

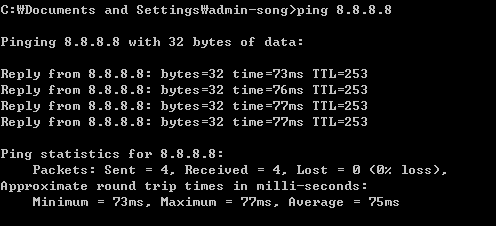

인증 성공

DHCP

- NAD 설정

NAD(config)#int vlan 10

NAD(config-if)#ip helper-address 10.1.20.250

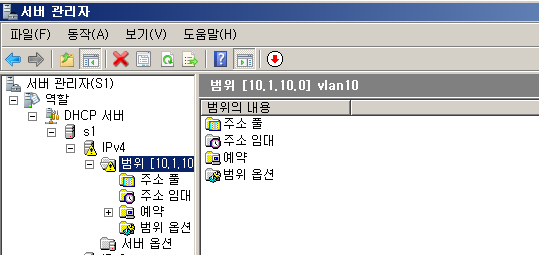

- 2K8DHCP 설정

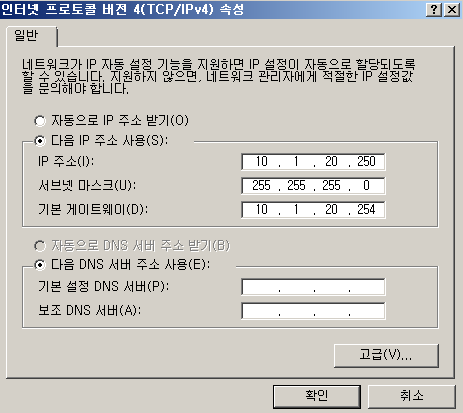

- Supplicant에서 확인

'보안 > 모의 침투' 카테고리의 다른 글

| tacas (0) | 2023.09.26 |

|---|---|

| DHCP Spoofing (0) | 2023.09.25 |

| DNS Spoofing (0) | 2023.09.25 |

| CoPP (0) | 2023.09.25 |

| ARP spoofing (0) | 2023.09.22 |